0x01 通告

2019年9月17日,泛微OA更新了一个安全问题,修复了一个远程代码执行漏洞,参考链接。

0x02 漏洞描述

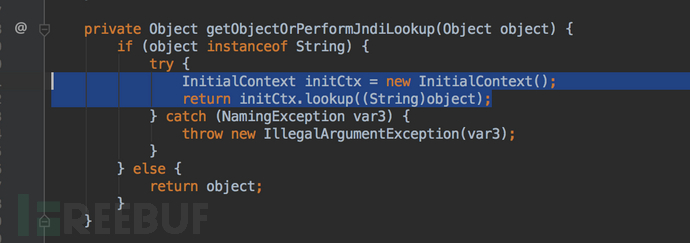

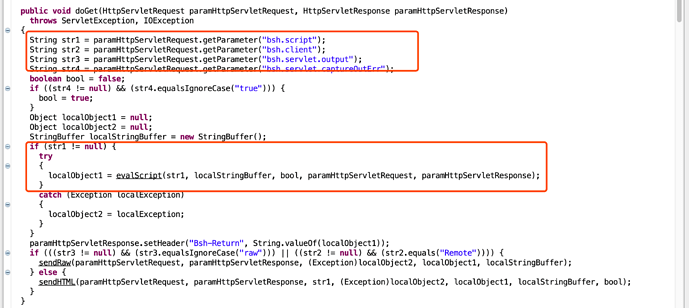

泛微e-cology OA系统存在java Beanshell接口,且可被未授权访问,攻击者调用该Beanshell接口,可构造特定的HTTP请求绕过泛微本身一些安全限制进行命令执行。

0x03 漏洞分析

1.前置知识

从 resin.conf 的配置文件中可以看到resin关于servlet的处理

Copy to clipboard

<web-app id="/" root-d...